Introdução

Toda a segurança torna-se frágil se você não estiver preocupado com o sigilo de suas informações e atento para as situações estranhas que possam ocorrer em seu computador. Pensando nisso, relacionamos algumas dicas importantes.

Toda a segurança torna-se frágil se você não estiver preocupado com o sigilo de suas informações e atento para as situações estranhas que possam ocorrer em seu computador. Pensando nisso, relacionamos algumas dicas importantes.

1. Uso de e-mailA maioria dos vírus entram no computador trazidos por e-mails. Por isso, siga nossas dicas e proteja seu computador contra essas pragas:

- Nunca clique em links ou arquivos anexados em mensagens não solicitadas ou de remetentes desconhecidos;

- Sempre que você utilizar algum site que precisem de senha, digite você mesmo o endereço no navegador;

- Não confie na origem da mensagem apenas pelas informações do remetente (campo FROM: ou DE:). Estas informações podem ser forjadas, sendo uma das táticas utilizadas pelos golpistas para dar mais credibilidade à fraude;

- Não propague correntes de e-mails ou acredite em boatos de pânico por e-mail, em geral a intenção dos fraudadores é aumentar o uso de linhas de telecomunicações com mensagens em cascata (“apague esses e-mails”);

- Nunca abra e-mails enviados por desconhecidos e seja cauteloso mesmo com mensagens que aparentem ser de remetentes conhecidos;

- Nunca responda a e-mails que solicitam seus dados pessoais (número de contas, senhas de acesso).

2. Escolha e use senhas com segurança

As senhas são a garantia de acesso confidencial as suas informações.

Adote algumas orientações para mantê-la em sigilo:

As senhas são a garantia de acesso confidencial as suas informações.

Adote algumas orientações para mantê-la em sigilo:

- nome, a senha e a assinatura eletrônica são suas chaves de acesso. Por isso, você deve mantê-los em sigilo absoluto. Memorize esses dados e procure não anotá-los;

- Nunca forneça sua senha de acesso e sua assinatura eletrônica a terceiros, nem mesmo a alguém da Empresa X. Ninguém está autorizado a solicitar esses dados. Caso ocorra essa situação, comunique-a imediatamente Centro de Atendimento da empresa X;

- Nunca escolha senhas que possam ser facilmente descobertas (datas de nascimento, números de telefone, de documento de identidade, da residência, da placa do automóvel, palavras ou seqüências de números, letras ou teclas). Evite também o uso de palavras ou nomes de pessoas próximas a você;

- Jamais revele sua senha a estranhos;

- Se alguém lhe telefonar dizendo ser funcionário da empresa X e pedir para que você diga ou digite sua senha, não o faça em hipótese alguma;

- Tenha cuidado ao utilizar telefones de outra pessoas, principalmente os celulares, para comunicar-se com a empresa X, pois sua senha poderá ficar registrada na memória do aparelho. Digite sua senha somente quando a ligação for de sua iniciativa e em aparelhos próprios ou de pessoas e empresas de sua absoluta confiança;

- Troque suas senhas periodicamente, de preferência a cada 30 dias. O procedimento é fácil. Se tiver dúvida, peça orientação à empresa X .

3. Proteja seu computador

Os vírus e os cavalos de tróia podem entrar em seu computador por meio de arquivos anexados em e-mails. Além disso, arquivos baixados pela Internet também podem trazer estes programas maliciosos.

Por isso, além de tomar medidas de segurança com e-mails, você também precisa proteger o seu computador destas ameaças.

É importante que você instale um antivírus em seu computador. Dê preferência a um programa que faça atualizações automaticamente.

Confira outras dicas para manter seu computador protegido:

Os vírus e os cavalos de tróia podem entrar em seu computador por meio de arquivos anexados em e-mails. Além disso, arquivos baixados pela Internet também podem trazer estes programas maliciosos.

Por isso, além de tomar medidas de segurança com e-mails, você também precisa proteger o seu computador destas ameaças.

É importante que você instale um antivírus em seu computador. Dê preferência a um programa que faça atualizações automaticamente.

Confira outras dicas para manter seu computador protegido:

3.1 Mantenha o sistema operacional atualizado

Existem atualizações periódicas que os fabricantes dos sistemas operacionais (Ex.: Windows, Linux, Mac OS, etc.) publicam, visando principalmente fechar brechas de segurança: tenha o hábito de manter o seu computador sempre atualizado.

Você pode verificar se seu computador possui todas as atualizações de segurança instaladas no site do fornecedor (Ex.: http://windowsupdate.microsoft.com para o Windows).

Verifique também se é possível configurar para que as atualizações do sistema operacional sejam realizadas automaticamente.

Existem atualizações periódicas que os fabricantes dos sistemas operacionais (Ex.: Windows, Linux, Mac OS, etc.) publicam, visando principalmente fechar brechas de segurança: tenha o hábito de manter o seu computador sempre atualizado.

Você pode verificar se seu computador possui todas as atualizações de segurança instaladas no site do fornecedor (Ex.: http://windowsupdate.microsoft.com para o Windows).

Verifique também se é possível configurar para que as atualizações do sistema operacional sejam realizadas automaticamente.

3.2 Browser (navegador)

Recomendamos que você use a versão mais atual do navegador de sua preferência.

Existem atualizações periódicas que os fabricantes dos navegadores publicam, visando principalmente fechar brechas de segurança: tenha o hábito de manter o seu navegador sempre atualizado.

Recomendamos que você use a versão mais atual do navegador de sua preferência.

Existem atualizações periódicas que os fabricantes dos navegadores publicam, visando principalmente fechar brechas de segurança: tenha o hábito de manter o seu navegador sempre atualizado.

3.3 Firewall

Instale e use um Firewall pessoal.

O Firewall - "parede corta fogo"- em inglês - é um programa que tem por objetivo aumentar a segurança do computador. Quando ativado, protege o computador de acessos não-autorizados.

Há muitos softwares desse tipo, inclusive gratuitos, que possibilitam diferentes níveis de segurança.

Instale e use um Firewall pessoal.

O Firewall - "parede corta fogo"- em inglês - é um programa que tem por objetivo aumentar a segurança do computador. Quando ativado, protege o computador de acessos não-autorizados.

Há muitos softwares desse tipo, inclusive gratuitos, que possibilitam diferentes níveis de segurança.

3.4 Cavalo de tróia

Cavalo de Tróia é um programa que desativa proteções de Firewall e Antivírus. Uma vez instalado na sua máquina, abre uma porta para vírus, spywares, dentre outras ameaças, invadirem seu computador.

Confira as principais formas desta ameaça:

Cavalo de Tróia é um programa que desativa proteções de Firewall e Antivírus. Uma vez instalado na sua máquina, abre uma porta para vírus, spywares, dentre outras ameaças, invadirem seu computador.

Confira as principais formas desta ameaça:

3.4.1 E-mail marketing

Este tipo de Cavalo de Tróia chega através de um anexo ou link para uma página na Internet, onde o arquivo pode ser baixado.

Confira os principais tipos:

Este tipo de Cavalo de Tróia chega através de um anexo ou link para uma página na Internet, onde o arquivo pode ser baixado.

Confira os principais tipos:

- Cartões Virtuais.

- Promoções.

- Mensagens mencionando supostas pendências financeiras.

- Alertas em nome de empresa de antivírus.

- Programas e correções sobre aplicativos ou sistemas.

- Fotos ou vídeos de supostas traições, ex-colegas, amigos e personalidades.

- Fotos ou vídeos de recentes acontecimentos ou assuntos polêmicos, etc.

3.4.2 Infecção

A infecção acontece quando você baixa o arquivo para seu computador. Quando o download de um arquivo é feito, este tem a possibilidade de interagir com grande parte do computador, deixando-o suscetível a modificações que podem ser prejudiciais.

Muitas vezes, arquivos maléficos são anexados a e-mails SCAM ou são oferecidos em sites de grande interesse, como jogos, cartões virtuais e outros. É preciso ter cuidado com alguns tipos específicos de arquivo, porém a atenção não deve se restringir a eles. Os principais arquivos com que se deve tomar cuidado são aqueles terminados em:

.exe

.scr

.zip

A infecção acontece quando você baixa o arquivo para seu computador. Quando o download de um arquivo é feito, este tem a possibilidade de interagir com grande parte do computador, deixando-o suscetível a modificações que podem ser prejudiciais.

Muitas vezes, arquivos maléficos são anexados a e-mails SCAM ou são oferecidos em sites de grande interesse, como jogos, cartões virtuais e outros. É preciso ter cuidado com alguns tipos específicos de arquivo, porém a atenção não deve se restringir a eles. Os principais arquivos com que se deve tomar cuidado são aqueles terminados em:

.exe

.scr

.zip

3.4.3 Captura de dados

A captura de dados costuma ser feita por meio de telas falsas, nas quais o usuário é induzido a digitar seus dados confidenciais.

Para evitar qualquer um dos tipos de Cavalo de Tróia, mantenha seu firewall sempre ativo, antivírus atualizado e jamais abra e-mails de origem duvidosa

A captura de dados costuma ser feita por meio de telas falsas, nas quais o usuário é induzido a digitar seus dados confidenciais.

Para evitar qualquer um dos tipos de Cavalo de Tróia, mantenha seu firewall sempre ativo, antivírus atualizado e jamais abra e-mails de origem duvidosa

3.4.4 Cuidados com programas de troca de mensagens

Programas de troca de mensagens (MSN Messenger, ICQ, Yahoo Messenger, Skype, etc.) podem ser utilizados por pessoas mal-intencionadas para obter informações confidenciais de usuários.

Recomendamos alguns cuidados com esse tipo de programa:

Programas de troca de mensagens (MSN Messenger, ICQ, Yahoo Messenger, Skype, etc.) podem ser utilizados por pessoas mal-intencionadas para obter informações confidenciais de usuários.

Recomendamos alguns cuidados com esse tipo de programa:

- Nunca digite senhas ou números de cartão de crédito;

- Evite fornecer informações pessoais ou aceitar arquivos de pessoas desconhecidas, pois podem conter programas maliciosos;

- Mantenha seu programa de troca de mensagens sempre atualizado

4. Uso de computadores públicos

Além dos recursos de segurança que a empresa X utiliza e dos cuidados que você tem com o seu computador, é recomendável evitar o acesso às contas que exigem login e senha por computadores públicos ou compartilhados com outras pessoas, como em hotéis ou cyber cafés.

Por serem públicos, não há garantias que estes computadores estejam livres de vírus que podem interceptar os seus dados e facilitar a ação de fraudadores.

Tome os seguintes cuidados:

Além dos recursos de segurança que a empresa X utiliza e dos cuidados que você tem com o seu computador, é recomendável evitar o acesso às contas que exigem login e senha por computadores públicos ou compartilhados com outras pessoas, como em hotéis ou cyber cafés.

Por serem públicos, não há garantias que estes computadores estejam livres de vírus que podem interceptar os seus dados e facilitar a ação de fraudadores.

Tome os seguintes cuidados:

- Dê preferência para computadores públicos instalados em locais de sua confiança;

- Certifique-se de que não há ninguém observando você enquanto utiliza os acessos restritos da empresa X (os que solicitam login e senha);

- Recomenda-se trocar sua senha assim que possível em um computador de sua confiança;

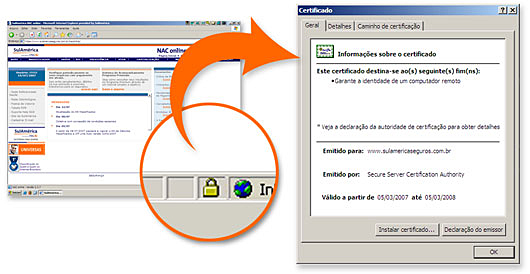

- A visualização do cadeado fechado não certifica que você está em ambiente 100% seguro. A garantia é aparecer na tela o Certificado Verisign após clicar em cima do mesmo.

- Observe se o ambiente não possui câmeras. Estes equipamentos podem ser usados para filmar a digitação dos clientes e as páginas acessadas;

- Caso o sistema pergunte se você quer que suas senhas sejam memorizadas, escolha sempre a opção "não";

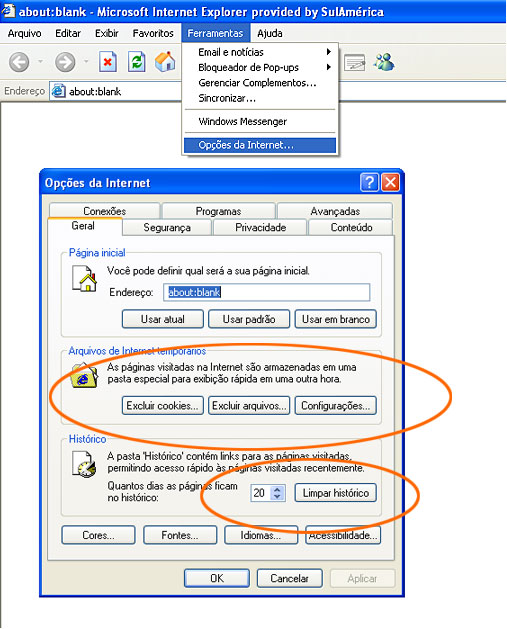

- Ao final da sessão apague histórico, cache e cookies. Assim você apaga as pistas de sua operação naquele computador;

- Não se esqueça de encerrar a sessão clicando no botão "Sair" ou fechando o seu navegador.

5. Recomendações gerais

Abaixo você encontra recomendações importantes, que o ajudarão a realizar seus acessos à SulAmérica com mais segurança, bem como a utilizar outros sites da Internet com mais proteção.

Abaixo você encontra recomendações importantes, que o ajudarão a realizar seus acessos à SulAmérica com mais segurança, bem como a utilizar outros sites da Internet com mais proteção.

- Mantenha o antivírus atualizado e instalado no computador que você utiliza para ter acesso aos serviços SulAmérica. Mantenha também o sistema operacional atualizado e outras ferramentas de controle de segurança, como um firewall pessoal, e utilize e-mail com filtros Anti-Spam (para filtrar mensagens não solicitadas).

- Troque a sua senha e sua assinatura eletrônica de acesso à SulAmérica periodicamente. Não deixe informações secretas para acesso à SulAmérica na Internet juntamente com cartões de banco. Procure sempre decorar a senha, sem utilizar informações como datas de nascimento, números de telefones ou outras informações fáceis de serem descobertas.

- Somente utilize equipamento efetivamente confiável. Não realize operações em equipamentos públicos (por exemplo, em cyber cafés) ou que não tenham programas antivírus atualizados nem em equipamento que não conheça.

- Use somente provedores de acesso a Internet confiáveis. A escolha de um provedor deve levar em conta também seus mecanismos, políticas de segurança e a confiabilidade da empresa. Se considerar necessário, solicite a visita de um técnico de sua confiança para avaliar a segurança de seu computador ou da rede de sua empresa. Evite o uso de computadores em hotéis, Internet Café e salas públicas de Internet.

- Não execute programas nem abra arquivos de origem desconhecida, especialmente cartões de aniversário, Natal e outras datas comemorativas. Eles podem conter vírus, Cavalos de Tróia e outras aplicações maliciosas, que podem permanecer ocultas para o usuário. Dessa forma, permitem a ação de fraudadores em sua conta, a partir de informações capturadas após a digitação no teclado convencional ou dos cliques do mouse no Teclado Virtual.

- Cuidado com e-mails não solicitados ou de procedência desconhecida, especialmente se tiverem arquivos anexados. Correspondências eletrônicas também podem trazer programas desconhecidos que oferecem diversos tipos de riscos à segurança do usuário. É mais seguro remover os e-mails não solicitados e que você não tenha absoluta certeza que procedem de fonte confiável. Tome cuidado especialmente com arquivos e endereços obtidos em salas de bate-papo (chats), ICQ, MSN, IRC e Yahoo.

- Evite visitar sites para realizar download (transferência de arquivos) de programas ilegais e com aparência duvidosa. Alguns desses sites instalam automaticamente ferramentas com características maliciosas e que podem ser utilizadas por fraudadores. Só faça downloads de sites que conheça e saiba que são confiáveis.

- Utilize sempre as versões de browsers (programas navegadores) mais recentes, pois elas incorporam melhores mecanismos de segurança. É necessário também que o browser esteja configurado para executar componentes ActiveX e que esteja com a opção de gravação de cookies habilitada. Cookie é o nome dado a um pequeno arquivo criado pelo sistema em seu browser. Nossos cookies não contém informações pessoais e não podem ser lidos por outros sites. Caso a opção de gravação de cookies esteja desabilitada, o site pode não funcionar completamente. Mantenha também seu sistema operacional sempre atualizado.